Coruna : l'outil d'espionnage d'iPhone qui aurait déjà compromis plus de 42 000 appareils

L’univers de la cybersécurité vient de révéler une affaire particulièrement sensible. Des chercheurs ont mis au jour un puissant kit d’exploitation destiné à compromettre des iPhone, baptisé Coruna, qui aurait initialement été développé pour un usage gouvernemental avant de circuler entre les mains d’acteurs malveillants. Selon les analyses rendues publiques début mars 2026, cet ensemble d’outils aurait permis d’infecter plus de 42 000 smartphones Apple dans le monde, notamment via de faux sites liés aux cryptomonnaies.

Cette découverte met en lumière un phénomène de plus en plus préoccupant : la diffusion incontrôlée d’outils de cyberespionnage initialement conçus par des États, qui finissent par alimenter des campagnes d’espionnage ou de cybercriminalité.

Un kit d’exploitation extrêmement sophistiqué

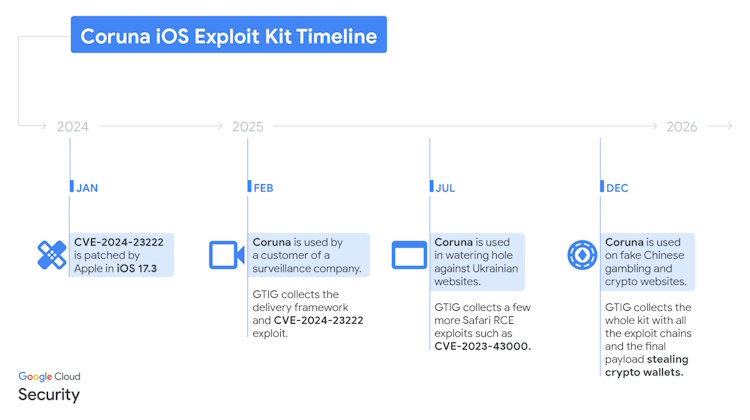

Le kit Coruna a été identifié par les chercheurs en sécurité de Google, qui ont repéré son utilisation dès février 2025 lors d’une tentative d’intrusion visant un iPhone. L’outil est conçu pour exploiter un grand nombre de vulnérabilités dans le système d’exploitation mobile d’Apple, ce qui lui permet d’adapter automatiquement sa méthode d’attaque en fonction de l’appareil ciblé.

Au total, Coruna serait capable d’exploiter 23 failles de sécurité différentes présentes dans iOS, touchant les versions allant d’iOS 13 jusqu’à iOS 17.2.1, publiée en décembre 2023. L’attaque repose principalement sur des vulnérabilités liées au moteur WebKit, utilisé notamment par le navigateur Safari.

Concrètement, l’utilisateur n’a souvent aucune action particulière à effectuer pour être compromis. Il suffit de visiter un site web piégé : le kit analyse alors automatiquement le modèle d’iPhone, la version du système et les paramètres de sécurité activés afin de choisir la combinaison d’exploits la plus efficace.

Les chercheurs évoquent plusieurs chaînes d’exploitation capables de contourner les protections du système pour installer un logiciel malveillant à l’insu de l’utilisateur. Une fois l’appareil compromis, l’attaquant peut théoriquement accéder aux données du téléphone ou l’utiliser à des fins d’espionnage.

La technique du « watering hole »

Les campagnes observées reposent principalement sur une technique connue dans le monde du piratage sous le nom de « watering hole ». Elle consiste à compromettre un site web fréquemment visité par une cible donnée afin d’y injecter du code malveillant.

Dans le cas de Coruna, les chercheurs ont observé plusieurs sites piégés, parfois liés à des plateformes d’échange de cryptomonnaies ou à des services de jeux en ligne. Les victimes étaient redirigées vers ces pages via des liens envoyés par SMS ou par courriel.

Une fois la page ouverte sur un iPhone vulnérable, le kit déclenchait automatiquement la chaîne d’exploitation adaptée au terminal. L’utilisateur ne voyait généralement rien d’anormal.

Des dizaines de milliers d’iPhone compromis

Selon les analyses réalisées par la société de cybersécurité iVerify, les différentes campagnes associées à Coruna auraient déjà permis de compromettre plus de 42 000 iPhone. Une partie importante de ces attaques semble avoir été liée à des plateformes frauduleuses de cryptomonnaies destinées à attirer les victimes.

Les chercheurs précisent toutefois que ce chiffre pourrait être largement sous-estimé, certaines campagnes plus anciennes ayant pu passer inaperçues.

L’outil n’a par ailleurs pas été utilisé par un seul acteur. Les investigations menées par Google montrent que Coruna a circulé entre plusieurs groupes au fil du temps.

Des opérations d’espionnage aux arnaques en ligne

La chronologie reconstituée par les chercheurs suggère une diffusion progressive du kit.

Dans un premier temps, l’outil aurait été utilisé dans des opérations d’espionnage ciblées. Un groupe lié à la Russie l’aurait exploité pour compromettre des sites fréquentés par des utilisateurs ukrainiens, dans le cadre d’une campagne de surveillance.

Par la suite, une version plus complète du kit aurait été récupérée par des cybercriminels opérant depuis la Chine. Ces derniers l’auraient détourné pour créer des sites frauduleux imitant des plateformes d’échange de cryptomonnaies, afin de dérober des fonds ou des données.

Ce passage d’un outil d’espionnage étatique à un instrument de cybercriminalité illustre un phénomène de plus en plus visible dans l’écosystème numérique.

Une origine possiblement gouvernementale

L’origine exacte de Coruna reste officiellement incertaine. Toutefois, plusieurs indices techniques suggèrent qu’il aurait été développé avec des moyens considérables, comparables à ceux d’une agence gouvernementale.

Les experts d’iVerify estiment que la structure du code et son niveau de sophistication indiquent un projet particulièrement coûteux, probablement financé par un État. Les chercheurs évoquent également la présence de commentaires en anglais américain et de références internes typiques d’un environnement de développement occidental.

Certains éléments du kit présentent également des similitudes avec les outils utilisés dans la campagne de piratage Operation Triangulation, révélée en 2023 par Kaspersky. Cette opération visait notamment des employés de la société russe et avait été attribuée par ses analystes à des services de renseignement américains.

Selon plusieurs spécialistes, Coruna aurait pu être conçu initialement pour des opérations d’enquête ou de lutte contre le terrorisme, permettant par exemple de pénétrer dans des iPhone saisis lors d’enquêtes.

Le spectre d’un précédent célèbre : WannaCry

La fuite d’outils de piratage issus d’agences gouvernementales n’est pas un phénomène inédit. Un épisode marquant reste celui de 2017, lorsque des exploits développés par la National Security Agency ont été dérobés puis diffusés publiquement.

L’un d’eux, connu sous le nom d’EternalBlue, avait ensuite été utilisé dans la cyberattaque mondiale WannaCry ransomware attack, qui avait paralysé des milliers d’ordinateurs dans le monde.

Pour plusieurs chercheurs, l’affaire Coruna illustre un problème similaire : une fois qu’un outil de cyberespionnage se retrouve hors de contrôle, il peut être réutilisé par des acteurs très différents, parfois avec des conséquences bien plus larges que celles prévues à l’origine.

Les utilisateurs récents d’iPhone désormais protégés

Heureusement, les vulnérabilités exploitées par Coruna ont été corrigées dans les versions récentes d’iOS. Les appareils fonctionnant sous iOS 18 ou une version ultérieure ne sont plus vulnérables à ces attaques.

Apple indique par ailleurs qu’environ 74 % des iPhone compatibles utilisent déjà une version récente du système.

Certaines fonctions de sécurité peuvent également bloquer l’exploitation :

- le mode Isolement (Lockdown Mode), conçu pour protéger les cibles à haut risque ;

- la navigation privée dans Safari, qui empêche certaines techniques d’exploitation utilisées par le kit.

- Les appareils qui n’ont pas été mis à jour depuis fin 2023 restent en revanche potentiellement exposés.

Une prolifération d’armes numériques difficile à contrôler

Au-delà de l’aspect technique, l’affaire Coruna met en évidence un problème plus large : l’émergence d’un véritable marché secondaire des outils de cyberespionnage. Conçus initialement pour des opérations gouvernementales, ces logiciels peuvent finir par circuler clandestinement entre groupes d’espionnage, mercenaires numériques et cybercriminels.

Pour les experts, ce phénomène est presque inévitable. Plus ces outils sont utilisés ou partagés entre organisations, plus le risque de fuite augmente.

Dans ce contexte, une conclusion s’impose pour les utilisateurs : maintenir ses appareils à jour reste l’une des protections les plus efficaces contre ce type d’attaque. Les failles exploitées par Coruna étant désormais corrigées, l’installation des dernières mises à jour d’iOS constitue aujourd’hui la meilleure défense face à ce genre de menace sophistiquée.